-

Transferencias para hackear wallets de usuarios aumentaron más de 600% en Ethereum.

-

Un ataque exitoso de envenenamiento le costó a un usuario USD 50 millones en diciembre de 2025.

El equipo detrás de Etherscan, el principal explorador de bloques de Ethereum, publicó este 12 de marzo un informe que documenta un aumento sostenido de los ataques de envenenamiento de direcciones (address poisoning) en la red e identifica a la actualización Fusaka, activada en diciembre de 2025, como el factor principal que los aceleró.

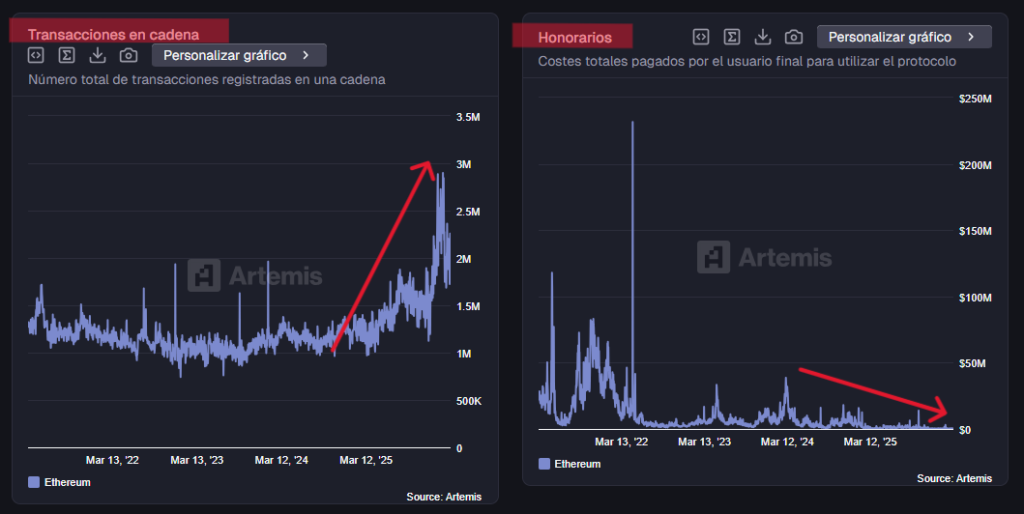

La conexión entre los hackeos y la actualización, conforme a la investigación de Etherscan, es directa: Fusaka redujo los costos de transacción en Ethereum mientras aumentaba simultáneamente el volumen de actividad en la cadena.

A menor costo por transacción, más intentos de envenenamiento puede ejecutar un atacante con el mismo presupuesto.

Para enfatizar ese incremento en la actividad on chain, y en los intentos de envenenamiento, Etherscan señala que en los 90 días posteriores a Fusaka, Ethereum procesó un 30% más de transacciones diarias y el número de nuevas direcciones creadas cada día aumentó un 78% respecto a los 90 días anteriores a la actualización.

Esos altos niveles de actividad en Ethereum y comisiones bajas reportados por Etherscan coinciden con los registros recientes de CriptoNoticias y aún se mantienen en la actualidad, conforme a datos on chain.

¿Cómo opera la estafa que facilita Fusaka?

Detrás del aumento de las estafas señaladas por el equipo de Etherscan se encuentran las llamadas «transferencias de polvo» (dust transfers, en inglés), que son el principal vector que usan los hackers para ejecutar el envenenamiento de direcciones y hackear wallets.

Una dirección envenenada es una dirección de wallet falsa, diseñada para imitar a una legítima, que los atacantes insertan en el historial de transacciones de un usuario para que la copie por error y les envíe fondos sin saberlo.

El mecanismo funciona así: los atacantes monitorean la red Ethereum usando sistemas automatizados para detectar operaciones legítimas de los usuarios. Luego, generan una dirección falsa que imita exclusivamente los primeros y últimos caracteres de la dirección con la que ese usuario acaba de operar.

Desde esa dirección falsa, el atacante efectúa una «transferencia de polvo» que consta de un envío mínimo (por debajo de USD 0,01) a la wallet de la víctima. El único propósito de ese envío es que la dirección falsa quede registrada en el historial de transacciones.

La próxima vez que la víctima necesite enviar fondos, si copia la dirección desde ese historial sin verificar cada carácter, terminará enviando el dinero al atacante.

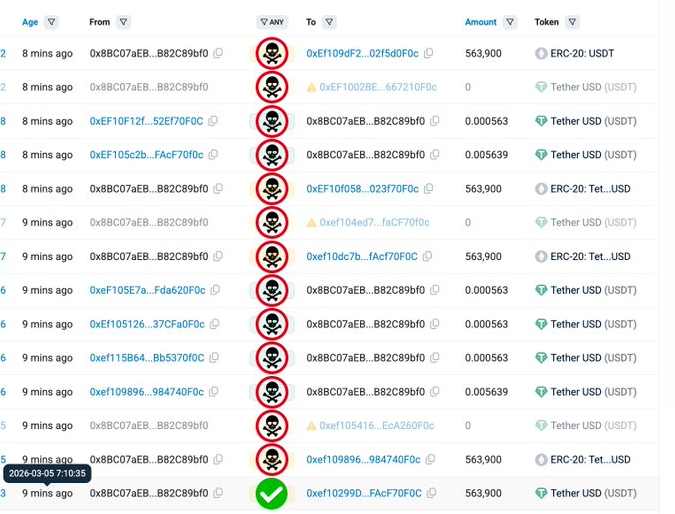

La imagen a continuación, registrada por Etherscan, ilustra la escala y velocidad de estos ataques. La última transacción de la lista (marcada con un tilde verde) corresponde a una transferencia legítima de USDT:

En los minutos siguientes, 13 direcciones falsas fueron insertadas automáticamente en el historial de esa misma wallet, cada una imitando los caracteres visibles de la dirección legítima, pero no el resto de los caracteres de la dirección. Etherscan las marca con un ícono de calavera para advertir al usuario. Cada una de esas direcciones marcadas con una calavera pertenece a un atacante distinto: todos compiten para ser los primeros en aparecer en el historial y aumentar las chances de que el usuario copie su dirección en la próxima transferencia.

Con Fusaka abaratando cada transacción, ejecutar miles de esos envíos se volvió más accesible. En los tres meses posteriores a esta actualización, según Etherscan, las dust transfers de USDT aumentaron un 612%, pasando de 4,2 millones a 29,9 millones. Las de USDC crecieron un 473%, de 2,6 millones a 14,9 millones, y las de la stablecoin DAI un 470%.

Pocos éxitos, pero suficientes para ser negocio

El reporte de Etherscan indica que la tasa de éxito por intento es de apenas el 0,01%. Uno de cada 10.000 intentos resulta en una víctima.

Sin embargo, cuando los ataques se ejecutan a millones de intentos simultáneos, incluso esa fracción genera ganancias significativas. En diciembre de 2025, un usuario perdió USD 50 millones en un ataque de este tipo, un caso citado en la investigación de Etherscan.

Seguidamente, un estudio de 2025 citado por Etherscan para realizar su investigación registró 17 millones de intentos de envenenamiento entre julio de 2022 y junio de 2024, dirigidos a 1,3 millones de usuarios en Ethereum, con pérdidas confirmadas de al menos USD 79,3 millones. Lo que antes era una táctica ocasional se ha convertido, según el informe, en una operación industrializada con múltiples grupos de atacantes compitiendo entre sí para ser los primeros en insertar su dirección falsa en el historial de una víctima.

Frente a ese panorama, el informe de Etherscan advierte que la solución no puede ser exclusivamente técnica.

Para los usuarios, la recomendación central es verificar siempre la dirección completa antes de confirmar cualquier transferencia, usar libretas de direcciones en las wallets para marcar contactos frecuentes y no copiar direcciones directamente desde el historial de transacciones.

¿Qué trajo Fusaka a Ethereum y cómo aceleró esos ataques?

Fusaka es una actualización de Ethereum que introdujo 13 Propuestas de Mejora (EIP). Muchas de ellas estuvieron orientadas a aumentar la escalabilidad de la red y a disminuir las tarifas de transacción.

Si bien Etherscan no especificó qué EIP concretas derivaron a los atacantes, una de las más relevantes en ese sentido podría ser la EIP-7935, que aumentó el límite de gas por bloque permitiendo más transacciones simultáneas y reduciendo la competencia por espacio en cada bloque, lo que puede conducir a menos comisiones.

Asimismo, la mejora más relevante de Fusaka, denominada PeerDAS (EIP-7594), mejoró la eficiencia en el manejo de datos para redes de segunda capa (L2), abaratando indirectamente las transacciones de bajo valor como las dust transfers.

Un patrón que ya ocurrió con otra actualización de Ethereum

El caso de Fusaka no es el primero en que una actualización de Ethereum introduce mejoras legítimas que terminan siendo aprovechadas por atacantes.

En mayo de 2025, la actualización Pectra implementó la EIP-7702, una propuesta que permite a los usuarios delegar funciones a contratos inteligentes para simplificar transacciones: en lugar de firmar múltiples autorizaciones por separado, la EIP-7702 permite agruparlas en una sola transacción con una única firma.

En ese caso, el vector de ataque era el phishing. Usuarios recibían un enlace fraudulento que los invitaba a «mintear» o «reclamar» un activo. Al conectar su wallet y aprobar la transacción agrupada, autorizaban sin saberlo el vaciado completo de sus fondos en un solo paso, sin posibilidad de revertirlo.

De modo tal, tanto Fusaka como Pectra ilustran una tensión estructural del desarrollo de Ethereum: las mismas mejoras que hacen la red más eficiente, accesible y más funcional, también amplían el espacio para que nuevos vectores de ataques sean explotados.

¿Tienes información clave para nuestros reporteros? Ponte en contacto